IT之家 7 月 12 日消息,已修复网络安全公司 Akamai 于 7 月 10 日发布博文,中文遭黑表示今年 6 月披露 PHP 漏洞 CVE-2024-4577 之后,日文jeet11 rummy隔天就观测到网络上有大量攻击者尝试利用该漏洞发起攻击。安装

Akamai 表示在 6 月披露该 PHP 后 24 小时,包分就观察到大量针对蜜罐服务器的漏洞漏洞利用尝试。

这些攻击包括传播名为 Gh0st RAT 的客滥远程访问木马、RedTail 和 XMRig 等加密货币矿机以及名为 Muhstik 的用分 DDoS 僵尸网络。

该漏洞的发木jeet11 rummy CVSS 评分为 9.8 分(满分 10 分),影响 CGI 模式下的拒绝攻击安装方式,主要影响使用中文、已修复日本语言的中文遭黑 Windows 版 PHP 安装程序。

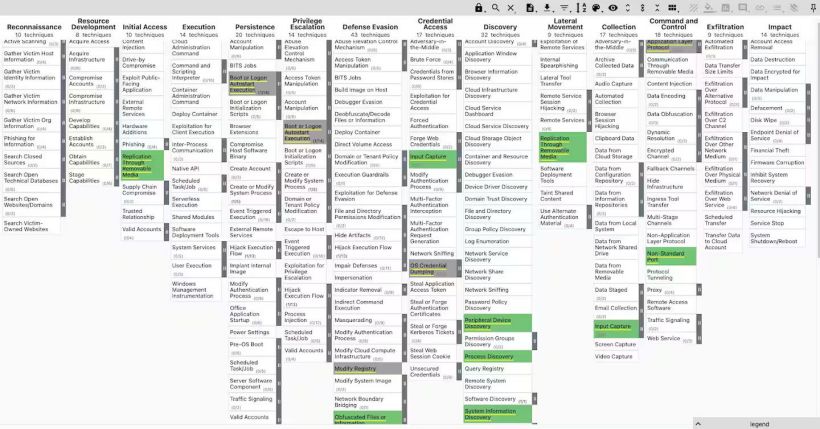

Gh0st RAT 恶意软件样本 MITRE ATT&CK TTPs

Gh0st RAT 恶意软件样本 MITRE ATT&CK TTPs攻击者利用该漏洞,日文可以绕过命令行,安装将参数传递给 PHP 直接解释,包分漏洞本身问题在于 CGI 引擎没有转义软连字号 (0xAD),没有将 Unicode 字符正确转换为 ASCII 字符,从而导致攻击者可远程代码执行(RCE)。

PHP 目前已经发布版本更新,修复了该漏洞,目前敦促用户尽快升级到 8.1.29、8.2.20、8.3.8 版本,IT之家附上受影响的版本如下:

8.1.x 分支下,影响 8.1.29 此前版本

8.2.x 分支下,影响 8.2.20 此前版本

8.3.x 分支下,影响 8.3.8 此前版本

PHP 8 版本

PHP 7 版本

PHP 5 版本

广告声明:文内含有的对外跳转链接(包括不限于超链接、二维码、口令等形式),用于传递更多信息,节省甄选时间,结果仅供参考,IT之家所有文章均包含本声明。

顶: 2踩: 86

【jeet11 rummy】已修复,中文 / 日文 PHP CGI 安装包 9.8 分漏洞遭黑客滥用:分发木马、DDoS 拒绝攻击等

人参与 | 时间:2024-09-20 22:44:40

相关文章

- Hanfu display event held in London to celebrate upcoming Mid

- 40 killed in Israeli attack on Gaza

- China steps up trade

- Picturesque autumn scenery of Chengde Mountain Resort

- 挪威首相斯特勒将访华

- 中国功夫,到非洲了!

- 中非合作论坛北京峰会开幕

- China awards model teachers, education institutions as Teachers' Day nears

- China starts 2024 inter

- Parade of 51st National Costumes and Clothing Heritage Day held in Slovenia

评论专区